14 outils gratuits en ligne pour analyser les vulnérabilités de la sécurité des sites web et les logiciels malveillants

14 outils gratuits en ligne pour analyser les vulnérabilités de la sécurité des sites web et les logiciels malveillants

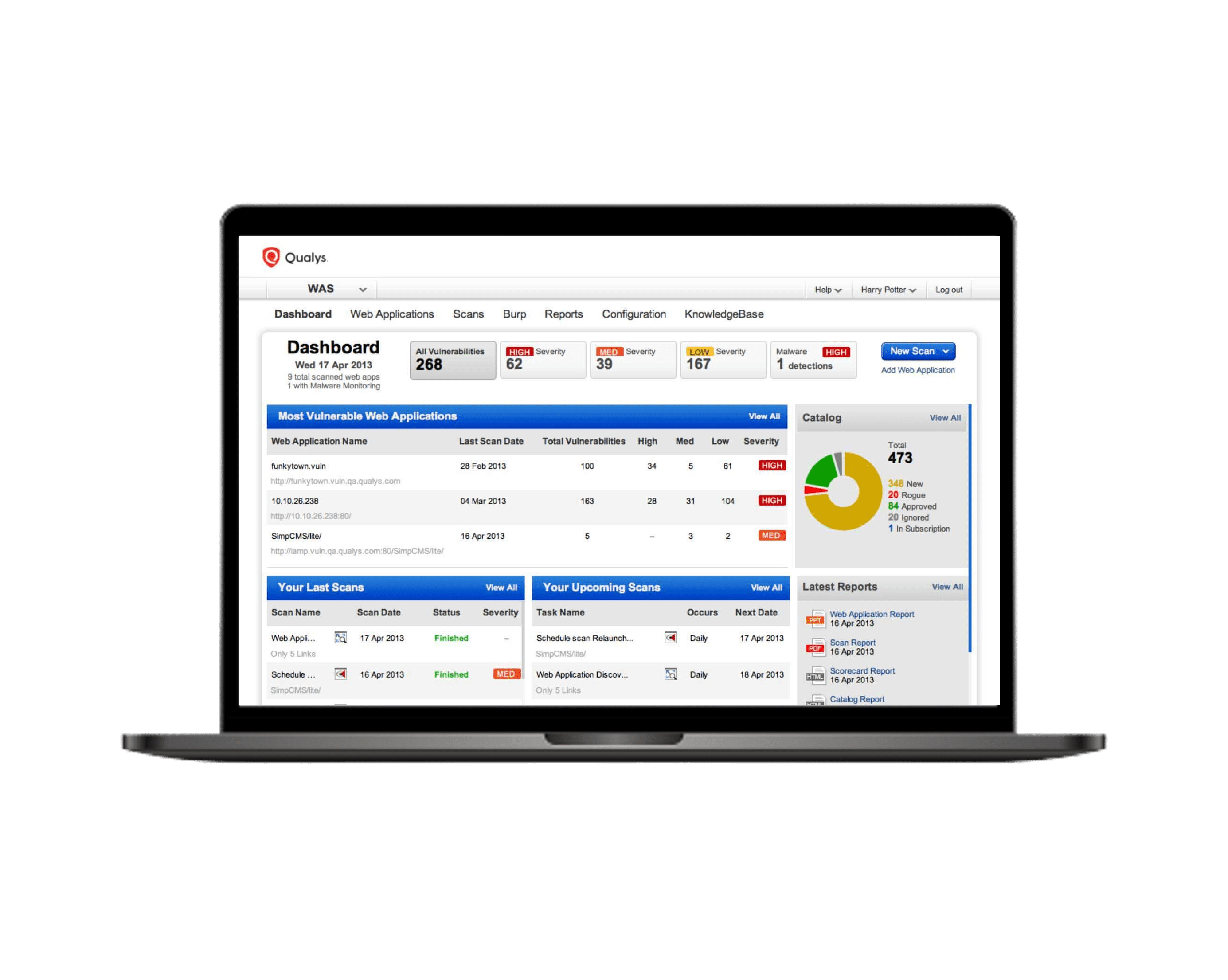

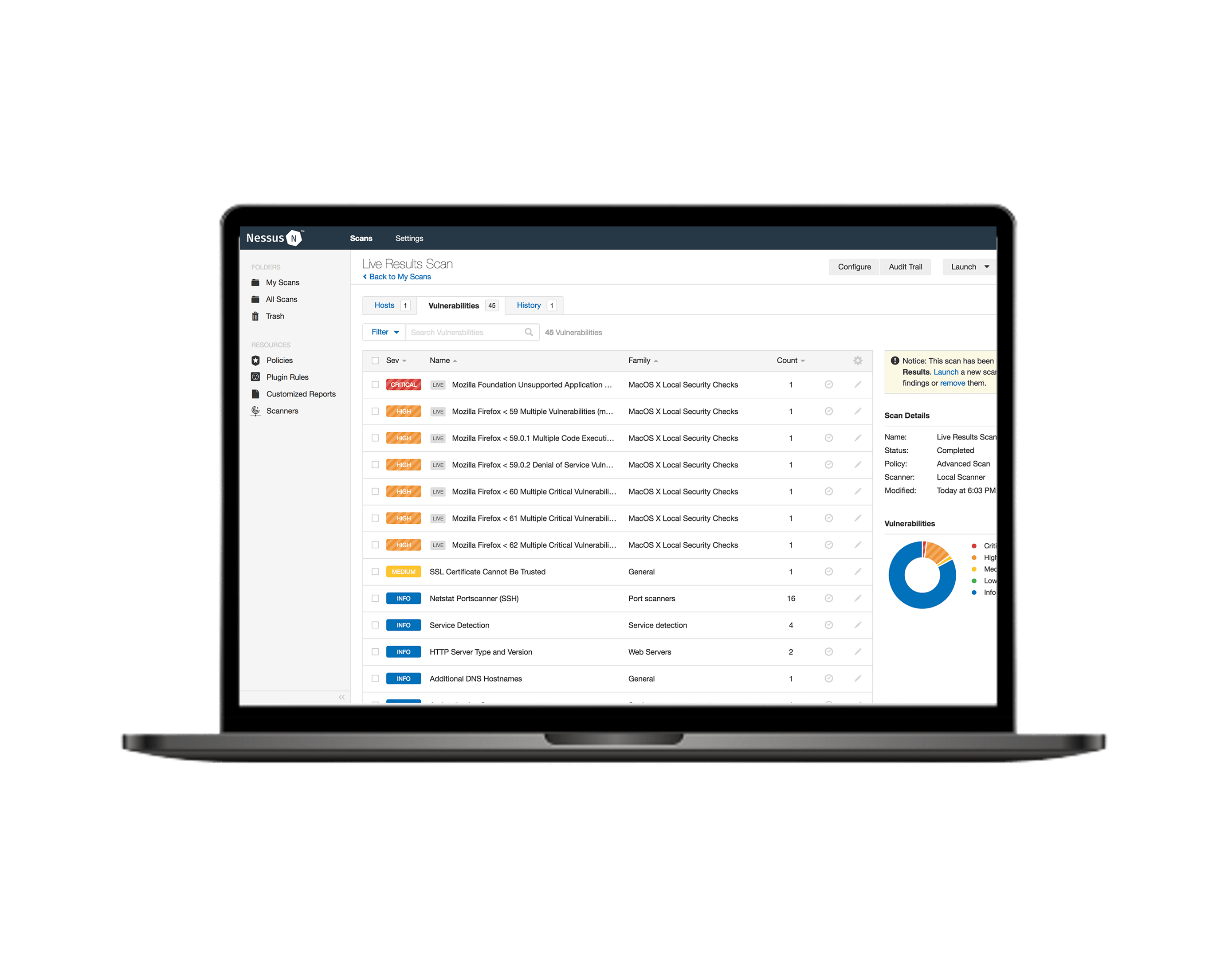

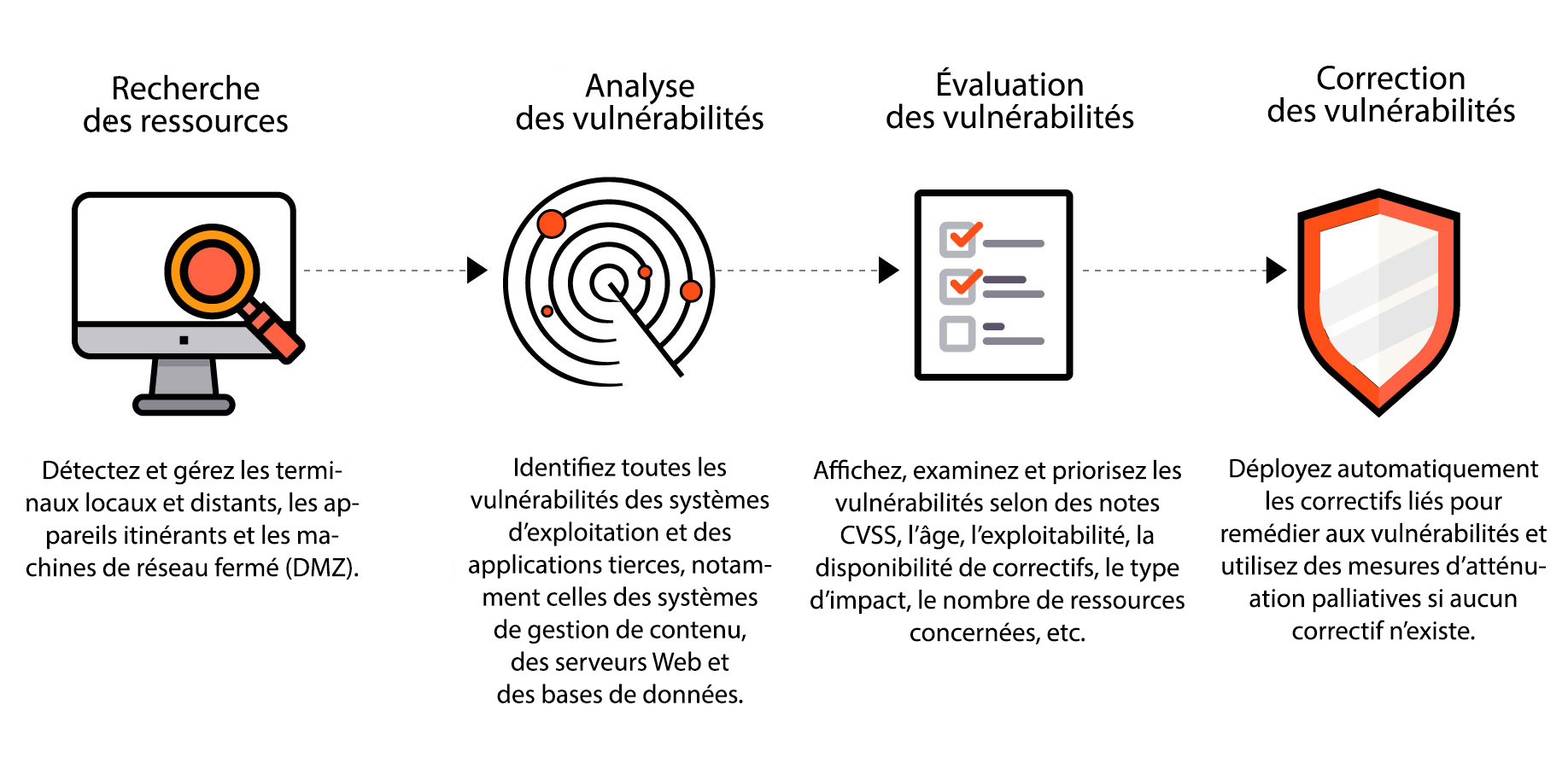

Qu'est-ce qu'un scanner de vulnérabilité ? | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

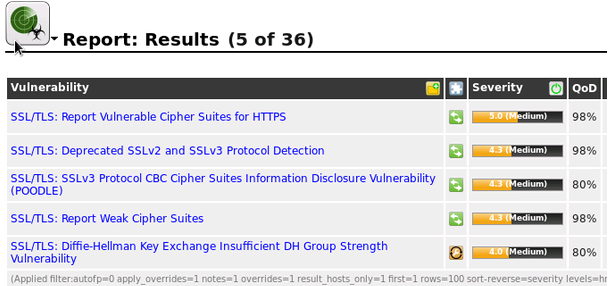

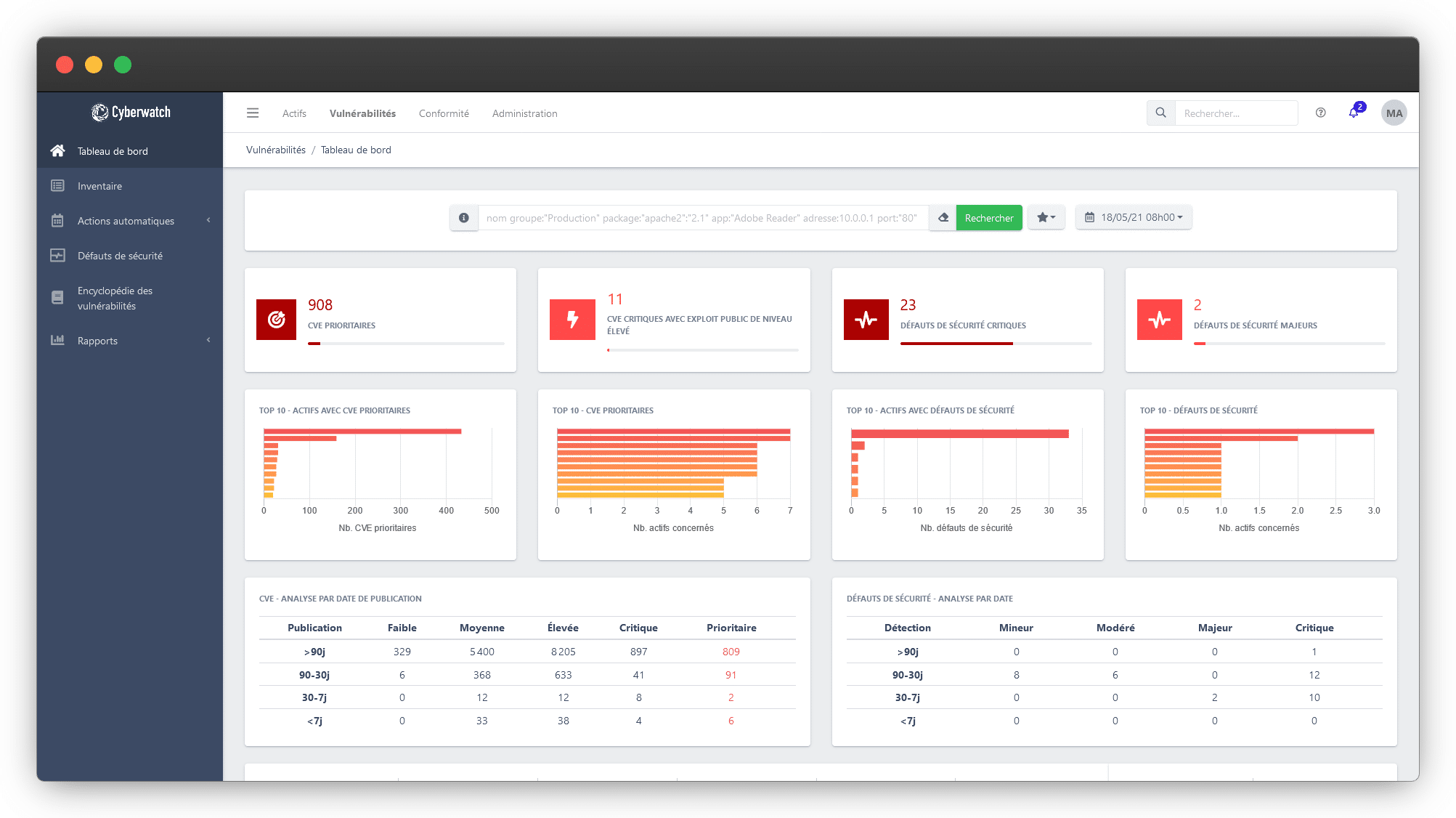

Analyse des vulnérabilités | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

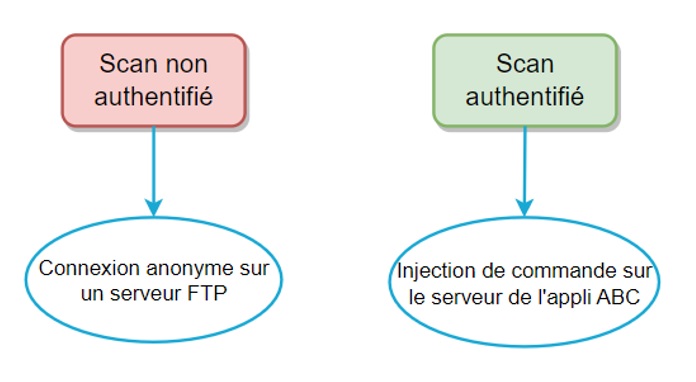

AlgoSecure | Scanner de vulnérabilités : insuffisants pour évaluer sa sécurité, faut-il passer au pentest ?

![Blink - partie 5] Scanner de vulnérabilités et conclusions du dossier SecuObs - L'observatoire de la sécurite internet - Site d'informations professionnelles francophone sur la sécurité informatique Blink - partie 5] Scanner de vulnérabilités et conclusions du dossier SecuObs - L'observatoire de la sécurite internet - Site d'informations professionnelles francophone sur la sécurité informatique](http://www.secuobs.com/images/vuln_assess3.JPG)